هک و حک: تفاوتها و کاربردهای دو واژه مشابه

دو واژه که اغلب با هم اشتباه گرفته میشوند، “هک” و “حک” هستند.در این مقاله، به بررسی تفاوتهای این دو واژه، کاربردهای آنها و اهمیت تشخیص صحیح آنها خواهیم پرداخت.

هک (Hack) چیست؟

هک به معنای نفوذ غیرمجاز به یک سیستم کامپیوتری یا شبکه است. هکرها با استفاده از دانش و مهارتهای خود، به دنبال یافتن نقاط ضعف در سیستمهای امنیتی هستند تا بتوانند به اطلاعات حساس دسترسی پیدا کنند، سیستم را مختل کنند یا از آن برای اهداف مخرب استفاده کنند.

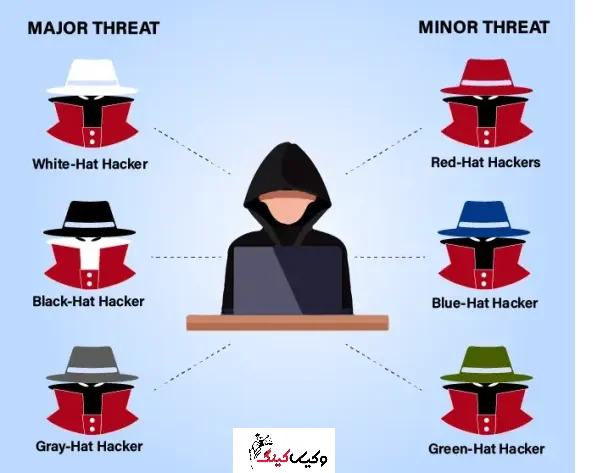

انواع هک:

- هک کلاه سیاه: این دسته از هکرها با انگیزههای مخرب مانند سرقت اطلاعات، ایجاد اختلال در سیستمها یا اخاذی اقدام به هک میکنند. آنها به دنبال سوءاستفاده از آسیبپذیریهای سیستمها برای کسب سود شخصی یا ایجاد خسارت هستند.

- هک کلاه سفید: برخلاف هکرهای کلاه سیاه، این دسته از هکرها با هدف شناسایی نقاط ضعف سیستمها و بهبود امنیت آنها، به صورت قانونی و با اجازه مالک سیستم اقدام به هک میکنند. آنها به عنوان متخصصان امنیت سایبری شناخته میشوند و نقش مهمی در محافظت از سیستمها دارند.

- هک کلاه خاکستری: این دسته از هکرها بین دو گروه قبلی قرار دارند و ممکن است با انگیزههای مختلفی مانند کنجکاوی، بهبود امنیت یا کسب سود مالی اقدام به هک کنند. رفتار آنها میتواند متغیر باشد و ممکن است در برخی موارد به سمت هک کلاه سیاه یا کلاه سفید متمایل شود.

از جمله ویژگیهای هکرهای کلاه خاکستری خطشکنی قوانین، انگیزههای مبهم، رفتار غیرقابل پیشبینی می توان اشاره کرد.

اهداف هک:

- سرقت اطلاعات: دسترسی غیرمجاز به اطلاعات حساس مانند اطلاعات شخصی، اطلاعات مالی و اطلاعات تجاری

- اخلال در سیستمها: ایجاد اختلال در عملکرد وبسایتها، شبکهها و سایر سیستمهای کامپیوتری

- تخریب دادهها: پاک کردن یا تغییر دادههای مهم

- کسب سود مالی: فروش اطلاعات دزدیده شده یا استفاده از سیستمهای هک شده برای انجام فعالیتهای مجرمانه مانند ارسال اسپم یا کلاهبرداری

حک (Carving) چیست؟

حک در حوزه امنیت سایبری به فرآیند بازیابی اطلاعات از دستگاههای ذخیرهسازی مانند هارد دیسک، فلش مموری و کارت حافظه اشاره دارد. این فرآیند زمانی انجام میشود که اطلاعات به طور عادی قابل دسترسی نباشد، مثلاً در صورتی که فایلها حذف شده باشند یا سیستم عامل دچار مشکل شده باشد.

کاربردهای حک:

- بازیابی اطلاعات حذف شده: بازیابی فایلهای حذف شده به طور تصادفی یا عمدی

- تحلیل دادههای جرم: بررسی دستگاههای ذخیرهسازی برای یافتن شواهدی از فعالیتهای مجرمانه

- بازیابی اطلاعات از دستگاههای آسیبدیده: بازیابی اطلاعات از دستگاههایی که به دلیل خرابی فیزیکی یا منطقی قابل دسترسی نیستند

تفاوتهای اصلی هک و حک

| ویژگی | هک | حک |

|---|---|---|

| هدف | نفوذ غیرمجاز به سیستم | بازیابی اطلاعات |

| روش | بهرهبرداری از نقاط ضعف سیستم | تحلیل دادههای خام |

| نتیجه | دسترسی غیرمجاز به اطلاعات، اختلال در سیستم | بازیابی اطلاعات از دست رفته |

| قانونی بودن | غیرقانونی (به جز هک کلاه سفید) | قانونی (در صورت داشتن مجوز) |

اهمیت تشخیص تفاوت هک و حک

تشخیص صحیح تفاوت بین هک و حک برای افراد و سازمانها بسیار مهم است. این تشخیص به شما کمک میکند تا:

- خطرات امنیتی را بهتر شناسایی کنید: با درک تفاوت بین هک و حک، میتوانید اقدامات امنیتی مناسبتری را برای محافظت از سیستمهای خود اتخاذ کنید.

- در صورت وقوع حادثه، واکنش مناسبتری نشان دهید: اگر با یک حمله سایبری مواجه شدید، دانستن اینکه آیا سیستم شما هک شده است یا اطلاعات شما نیاز به بازیابی دارد، به شما کمک میکند تا سریعتر اقدام کنید.

- با متخصصان امنیت سایبری به طور مؤثرتری ارتباط برقرار کنید: اگر نیاز به کمک متخصصان امنیت سایبری داشتید، میتوانید با استفاده از واژگان صحیح، مشکل خود را بهتر توضیح دهید.

جمعبندی

در این مقاله، به بررسی تفاوتهای بین هک و حک پرداختیم. هک به معنای نفوذ غیرمجاز به یک سیستم است، در حالی که حک به معنای بازیابی اطلاعات از دستگاههای ذخیرهسازی است. هر دو این مفاهیم در حوزه امنیت سایبری اهمیت زیادی دارند و درک تفاوت آنها به شما کمک میکند تا بهتر از خود و اطلاعاتتان محافظت کنید.